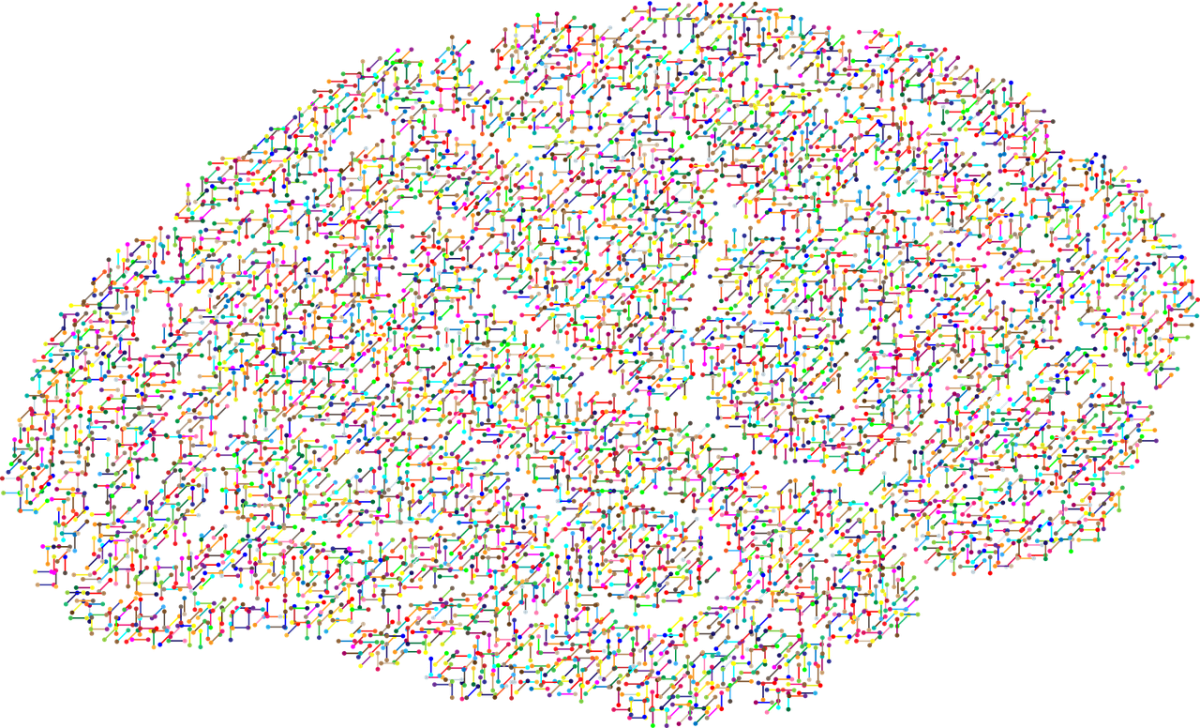

Der Begriff GAN (Generative Adversarial Networks, zu Deutsch etwa generisch erzeugende Netzwerke) kommt aus dem Feld des Maschinen-Lernen und wird heute häufig in der Anwendung von künstlicher Intelligenz (KI oder AI) verwendet.

Grob gesprochen besteht das GAN aus einem Generator (Erzeuger von Werten) und einem Diskriminator (Bewerter von Werten). Mit diesen beiden beteiligten kann ein GAN Musik komponieren (s. https://magenta.tensorflow.org/gansynth) oder auch Bilder malen (s. https://youtu.be/2P1PCzLAoaA). Ein GAN kann also, je nach Komplexität und Training, lernen und das Erlernte anwenden. Wir kennen im Alltag GANs an Hotlines, die unsere Fragen erkennen und beantworten, bei der Post für die Erkennung von (handschriftlichen) Adressen oder in einem selbst fahrenden / KI unterstützten Fahrzeug bei der Erkennung von Verkehrsströmen und und -regeln.

Geschmacklich bedenklich ist das erstellen von Deep-Fakes mit KI (s. https://youtu.be/jlBNF1SucLo) oder auch das mittlerweile eingestellte Projekt Deep-Nude (s. https://www.heise.de/newsticker/meldung/DeepNude-Machine-Learning-Algorithmus-zieht-Frauen-auf-Fotos-aus-4458330.html).

Aber das ist erst die Spitze des Eisbergs. Generative Adversarial Networks können gezielt Netzwerkschutzmechanismen wie Firewall, Antivirenprogramme und Intrusion Prevention Systems (Einbruchverhinderungssysteme) ausspionieren und überlisten. Diese Möglichkeiten zeigte Dr. Bernd Kosch im Rahmen der Tagung Informationssicherheit und der Online-Woche bei Fujitsu NEXT e.V. .

Bei diesem Angriff werden KI Systeme gezielt auf eine bestimmte Technologie angesetzt, um herauszufinden, bei welchen Mustern Schutzsysteme (Firewalls etc.) anschlagen. Nun lernt das GAN eine bestimmte Menge „Digitales Rauschen“ dem Datenverkehr beizumischen, bis das das Zielsystem den Datenverkehr als zulässig bewertet und passieren lässt.

Solche Angriffe sind in der Regel nicht mehr dazu gedacht eine bestimmte Firewallserie eines Herstellers zu überwinden, sondern gezielt in einzelne Netzwerke einzubrechen. Die geringe Verbreitung dieser vom GAN erzeugten Muster werden auch die Hersteller der Schutzsysteme in der Regel nicht auf den Plan rufen, da das Ziel der Angreifer ist, unbemerkt bei ihren Opfern einzudringen. Ein erfolgreicher Zugang zum Zielsystem kann dann viele Schadroutinen zur Folge haben. Unbemerkter Diebstahl von Patenten (Industriespionage), Verändern von Daten beim Opfer (Sabotage) oder das Verschlüsseln von Netzwerken (Erpressung) sind nur einige der denkbaren Szenarien.

Der gesamte Vortrag von Dr. Bernd Kosch findet sich für Mitglieder von Fujitsu NEXT e.V. im Downloadbereich der Mitgliederplattform.

Wie kann ich mich und mein Netzwerk schützen?

Einen 100% Schutz gibt es gerade gegen KI Angreifer nicht. Aber hier ein paar Tipps, um es den Angreifern schwerer zu machen:

- Nutzen Sie mehrstufige Abwehrsysteme

- Verwenden Sie DMZ (Demilitarisierte Zonen im Netzwerk)

- Setzen Sie auf gemanagte Systeme durch Spezialisten

- Schulen Sie sich und Ihre Mitarbeiter

- Vernetzen Sie sich mit weiteren Anwendungsunternehmen

Als OZ-IT helfen wir Ihnen gerne bei der richtigen Lösung und übernehmen auch den Betrieb für Sie. Nutzen Sie zudem das Expertennetzwerk, um sich mit anderen Unternehmen auszutauschen. Wir freuen uns auf Ihren Anruf und Ihre Mail.