In einer Zeit, in der Datenlecks und Cyberangriffe täglich Schlagzeilen machen, wird die Sicherheit des digitalen Briefverkehrs zu einer strategischen Entscheidung. Als IT-Spezialist und Ausschussvorsitzender für Verwaltung, Wirtschaft und Digitalisierung sehe ich täglich, wie kritisch vertrauliche Kommunikation für den Erfolg von Organisationen ist.

Vertraulichkeit durch technische Exzellenz

Der Kern von Proton Mail liegt in seiner End-to-End-Verschlüsselung. Anders als bei konventionellen Anbietern wie Gmail oder Outlook können selbst die Betreiber der Plattform nicht auf Ihre Inhalte zugreifen. Die Verschlüsselung erfolgt lokal auf Ihrem Gerät – die Schlüssel verbleiben ausschließlich in Ihrer Hand. Diese Zero-Access-Architektur bedeutet: Selbst bei einem hypothetischen Serverzugriff durch Dritte wären die Daten wertlos, da sie ohne Ihre privaten Schlüssel nicht entschlüsselt werden können.

Besonders hervorzuheben ist die automatische Verschlüsselung innerhalb des Proton-Ökosystems. Jedes Mitglied Ihrer Organisation kommuniziert standardmäßig verschlüsselt, ohne dass zusätzliche Plugins oder technische Konfigurationen notwendig sind. Für externe Kontakte bietet Proton Mail die Möglichkeit, passwortgeschützte Nachrichten mit Ablaufdaten zu versenden – eine elegante Lösung für sensible Dokumentenaustausche.

Der Schweizer Standort als rechtlicher Schutzschild

Ein oft unterschätzter, aber entscheidender Faktor ist der Unternehmenssitz in der Schweiz. Proton unterliegt damit dem strengsten Datenschutzrecht weltweit, das weit über die EU-DSGVO hinausgeht. Schweizer Gesetze verbieten die Weitergabe von Nutzerdaten an ausländische Behörden ohne richterlichen Beschluss nach Schweizer Recht. Dies schützt Ihre Organisation effektiv vor US-amerikanischen Überwachungsgesetzen wie dem CLOUD Act oder EU-weiten Datenaufforderungen, die bei anderen Anbietern routinemäßig bearbeitet werden.

Für öffentliche Verwaltungen, Anwaltskanzleien, Gesundheitswesen und Unternehmen mit sensiblen Geschäftsgeheimnissen ist dieser rechtliche Schutzrahmen keine Option, sondern eine Notwendigkeit.

Die Proton Business Suite: Mehr als nur E-Mail

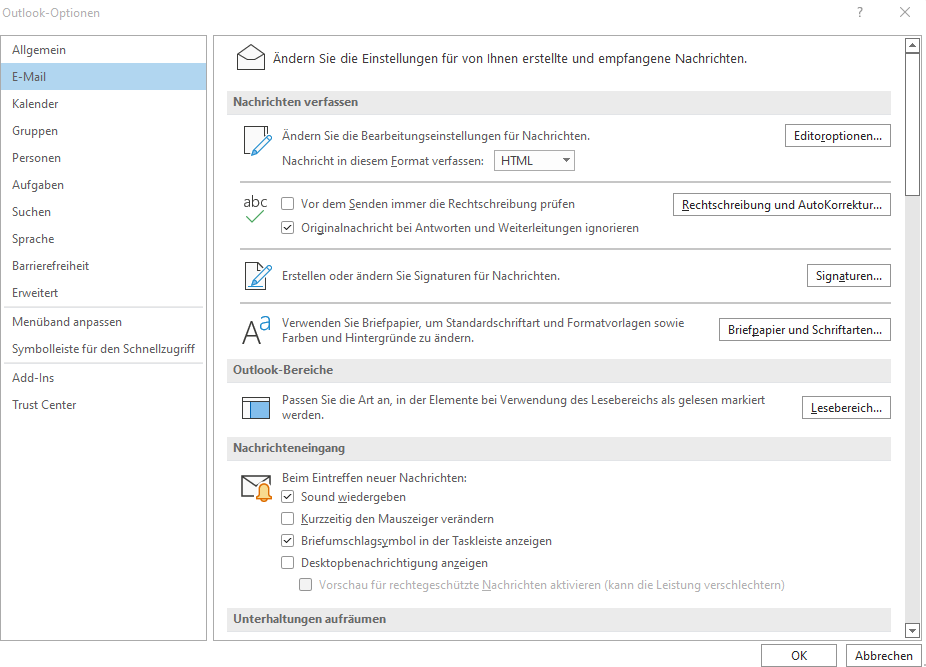

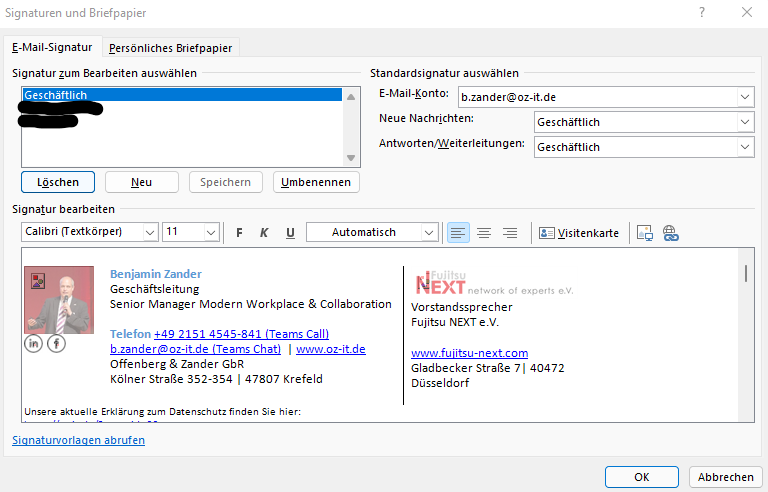

Proton geht jedoch weit über reine E-Mail-Sicherheit hinaus. Die Proton Business Suite bündelt alle notwendigen Kollaborationstools unter einem einzigen, durchgehend verschlüsselten Dach: Proton Calendar für terminierte Meetings, Proton Drive für sichere Cloud-Speicherung, Proton Docs und Sheets für dokumentenbezogene Zusammenarbeit, Proton Meet für Videokonferenzen, Proton Pass für Passwortmanagement und Proton VPN für geschützten Netzwerkzugriff. Administratoren können über ein zentrales Panel Benutzer verwalten, Speicherzuweisungen anpassen und Sicherheitsrichtlinien wie obligatorische Zwei-Faktor-Authentifizierung durchsetzen. Migrationstools ermöglichen den nahtlosen Wechsel von Google Workspace oder Microsoft 365, unterstützt durch Live-Support.

Testen Sie die Zukunft Ihrer Kommunikation

Wir laden Sie ein, diese Technologie selbst zu erleben. Starten Sie hier Ihre kostenlose Testversion und testen Sie die vollständige Funktionalität. Als Ihr Ansprechpartner stehen wir gerne für eine individuelle Beratung zur Verfügung – insbesondere wenn es um die Integration in bestehende Infrastrukturen, Compliance-Anforderungen oder die Schulung Ihres Teams geht.